Bảo mật Ứng dụng Web & DevSecOps

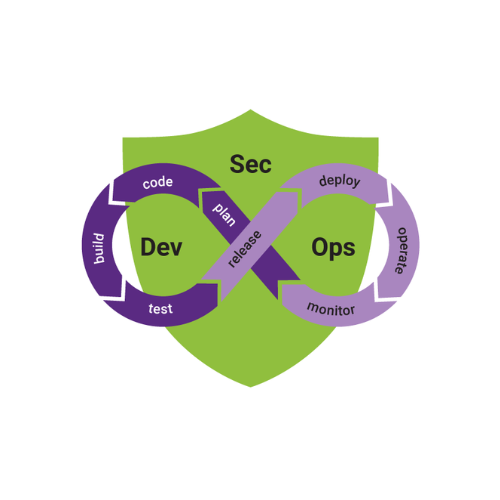

Trong bối cảnh các mối đe dọa an ninh mạng ngày càng tinh vi, việc trang bị kiến thức bảo mật từ gốc là yêu cầu tất yếu đối với mọi dự án phần mềm. Khóa học “Bảo mật Ứng dụng Web & DevSecOps” được thiết kế để cung cấp một lộ trình toàn diện, giúp các kỹ sư phần mềm chuyển dịch tư duy từ “phát triển rồi vá lỗi” sang “bảo mật từ thiết kế” (Security by Design).

Chương trình tập trung vào việc tích hợp liền mạch các quy trình và công cụ bảo mật vào vòng đời phát triển phần mềm (SDLC). Học viên sẽ được trang bị kiến thức chuyên sâu về các lỗ hổng phổ biến nhất theo chuẩn OWASP Top 10, các kỹ thuật lập trình an toàn, và phương pháp kiểm thử bảo mật hiệu quả.

Thông qua các bài giảng, demo khai thác thực tế và giờ thực hành chuyên sâu trên môi trường CI/CD, khóa học cam kết mang đến cho học viên khả năng xây dựng, triển khai và vận hành các ứng dụng web không chỉ mạnh mẽ về tính năng mà còn vững chắc về bảo mật, đáp ứng các tiêu chuẩn an toàn thông tin khắt khe nhất.

Thời lượng: 30h

KẾT Quả đạt được

Phân tích và phòng chống lỗ hổng

Nắm vững OWASP Top 10, nhận diện các điểm yếu bảo mật phổ biến và áp dụng các biện pháp ngăn chặn hiệu quả.

Phát triển mã nguồn và API an toàn

Thực hành các kỹ thuật input validation, output encoding, quản lý phiên và phân quyền để xây dựng ứng dụng vững chắc.

Thực hành kiểm thử bảo mật chuyên sâu

Sử dụng thành thạo Burp Suite, ZAP và các công cụ SAST/DAST để phát hiện, khai thác và vá lỗ hổng trên ứng dụng thực tế.

Tích hợp bảo mật vào quy trình CI/CD

Tự động hóa phân tích bảo mật (SAST, DAST, SCA) trong pipeline, đảm bảo an toàn xuyên suốt vòng đời phát triển.

Vận hành và giám sát hệ thống an toàn

Cấu hình hardening cho web server, triển khai TLS, quản lý cookie và xây dựng hệ thống logging, monitoring hiệu quả.

Yêu cầu tiên quyết:

-

- Có kinh nghiệm làm việc với một số ngôn ngữ như Python, Java, PHP, hoặc Node.js.

- Nắm vững HTML, CSS, JavaScript và HTTP protocol.

- Có kinh nghiệm sử dụng Linux/CLI cơ bản.

Nội dung khóa học

1. Tổng quan bảo mật ứng dụng web

-

- Kiến trúc ứng dụng web hiện đại và bề mặt tấn công:

- Phân tích mô hình Client-Server, vai trò của HTTP/HTTPS.

- Các thành phần chính: Web Server, Application Server, Database.

- Xác định các điểm tấn công tiềm tàng trong kiến trúc.

- Bối cảnh các mối đe dọa và mô hình STRIDE:

- Giới thiệu các nhóm tấn công và động cơ.

- Tìm hiểu mô hình phân loại mối đe dọa STRIDE.

- Kiến trúc ứng dụng web hiện đại và bề mặt tấn công:

2. Phân tích lỗ hổng theo OWASP Top 10

-

- Các lỗ hổng liên quan đến Injection:

- SQL Injection: In-band, Blind, Out-of-band.

- Command Injection và Cross-Site Scripting (XSS): Stored, Reflected, DOM-based.

- Các lỗ hổng về kiểm soát truy cập và logic:

- Broken Access Control: Insecure Direct Object References (IDOR), Path Traversal.

- Server-Side Request Forgery (SSRF) và Cross-Site Request Forgery (CSRF).

- Lỗ hổng cấu hình và thành phần phụ thuộc:

- Security Misconfiguration và Vulnerable & Outdated Components.

- Demo khai thác và phân tích mã nguồn gây ra lỗ hổng.

- Các lỗ hổng liên quan đến Injection:

3. Nguyên tắc và Kỹ thuật Secure Coding

-

- Xử lý dữ liệu đầu vào và đầu ra:

- Chiến lược xác thực dữ liệu đầu vào (Input Validation).

- Kỹ thuật mã hóa dữ liệu đầu ra (Output Encoding) theo ngữ cảnh.

- Quản lý định danh và phiên làm việc:

- Lưu trữ mật khẩu an toàn: Hashing, Salting, Peppering.

- Quản lý phiên (Session Management) và bảo mật JSON Web Tokens (JWT).

- Bảo mật các tính năng ứng dụng:

- Bảo mật chức năng tải tệp (File Upload).

- Các phương pháp bảo vệ API: Authentication, Authorization, Rate Limiting.

- Xử lý dữ liệu đầu vào và đầu ra:

4. Kiểm thử Bảo mật Ứng dụng (Web Pentest)

-

- Kiểm thử bảo mật thủ công:

- Thiết lập môi trường với Burp Suite và OWASP ZAP.

- Kỹ thuật chặn, phân tích và sửa đổi HTTP requests/responses.

- Kiểm thử các luồng logic nghiệp vụ (Business Logic Flaws).

- Các loại hình kiểm thử bảo mật tự động:

- SAST (Static Application Security Testing): Phân tích mã nguồn tĩnh.

- DAST (Dynamic Application Security Testing): Quét ứng dụng khi đang chạy.

- SCA (Software Composition Analysis): Phân tích các thư viện bên thứ ba.

- Kiểm thử bảo mật thủ công:

5. Tích hợp Bảo mật vào quy trình DevOps (DevSecOps)

-

- Nguyên lý và văn hóa DevSecOps:

- Khái niệm “Shift Left”: Tích hợp bảo mật từ giai đoạn đầu.

- Xây dựng Security Gates trong quy trình CI/CD (Jenkins, GitLab CI).

- Tự động hóa phân tích bảo mật trong Pipeline:

- Tích hợp công cụ SAST: SonarQube, Semgrep.

- Tích hợp công cụ DAST: OWASP ZAP.

- Tích hợp công cụ SCA: OWASP Dependency-Check.

- Bảo mật Container và Orchestration:

- Các phương pháp bảo mật Dockerfile và Docker Image.

- Quét lỗ hổng container với Trivy.

- Giới thiệu các khái niệm bảo mật Kubernetes cơ bản.

- Nguyên lý và văn hóa DevSecOps:

6. Vận hành và Giám sát An toàn

-

- Cấu hình Hardening cho môi trường vận hành:

- Cấu hình bảo mật cho Web Server (Nginx, Apache).

- Triển khai HTTPS/TLS và HTTP Strict Transport Security (HSTS).

- Quản lý Cookie và Session an toàn:

- Các thuộc tính bảo mật của cookie: HttpOnly, Secure, SameSite.

- Thiết lập chính sách timeout cho phiên làm việc.

- Giám sát và ghi nhận nhật ký (Logging & Monitoring):

- Xây dựng hệ thống logging hiệu quả để phát hiện tấn công.

- Cấu hình cảnh báo (Alerting) cho các hoạt động đáng ngờ.

- Cấu hình Hardening cho môi trường vận hành:

7. Lab thực hành tổng hợp

-

- Khai thác và vá lỗi ứng dụng web:

- Thực hành khai thác các lỗ hổng trong OWASP Top 10 trên một ứng dụng mục tiêu.

- Review code, xác định và vá các lỗ hổng đã tìm thấy.

- Xây dựng và bảo mật CI/CD Pipeline:

- Tích hợp các công cụ SAST, DAST, SCA vào một pipeline hoàn chỉnh.

- Thực hành cấu hình để pipeline tự động phát hiện và chặn mã nguồn không an toàn.

- Khai thác và vá lỗi ứng dụng web:

Bài viết liên quan