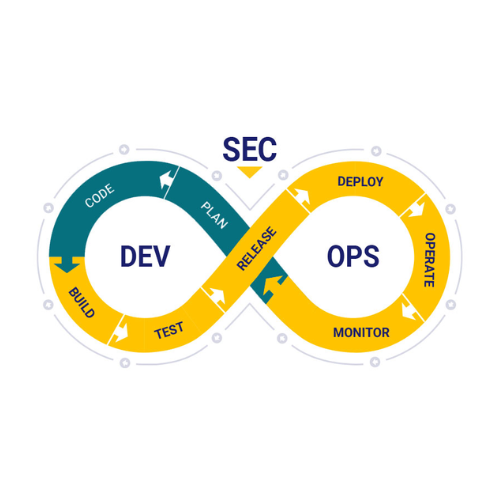

DevSecOps – Bảo mật tích hợp trong quy trình DevOps hiện đại

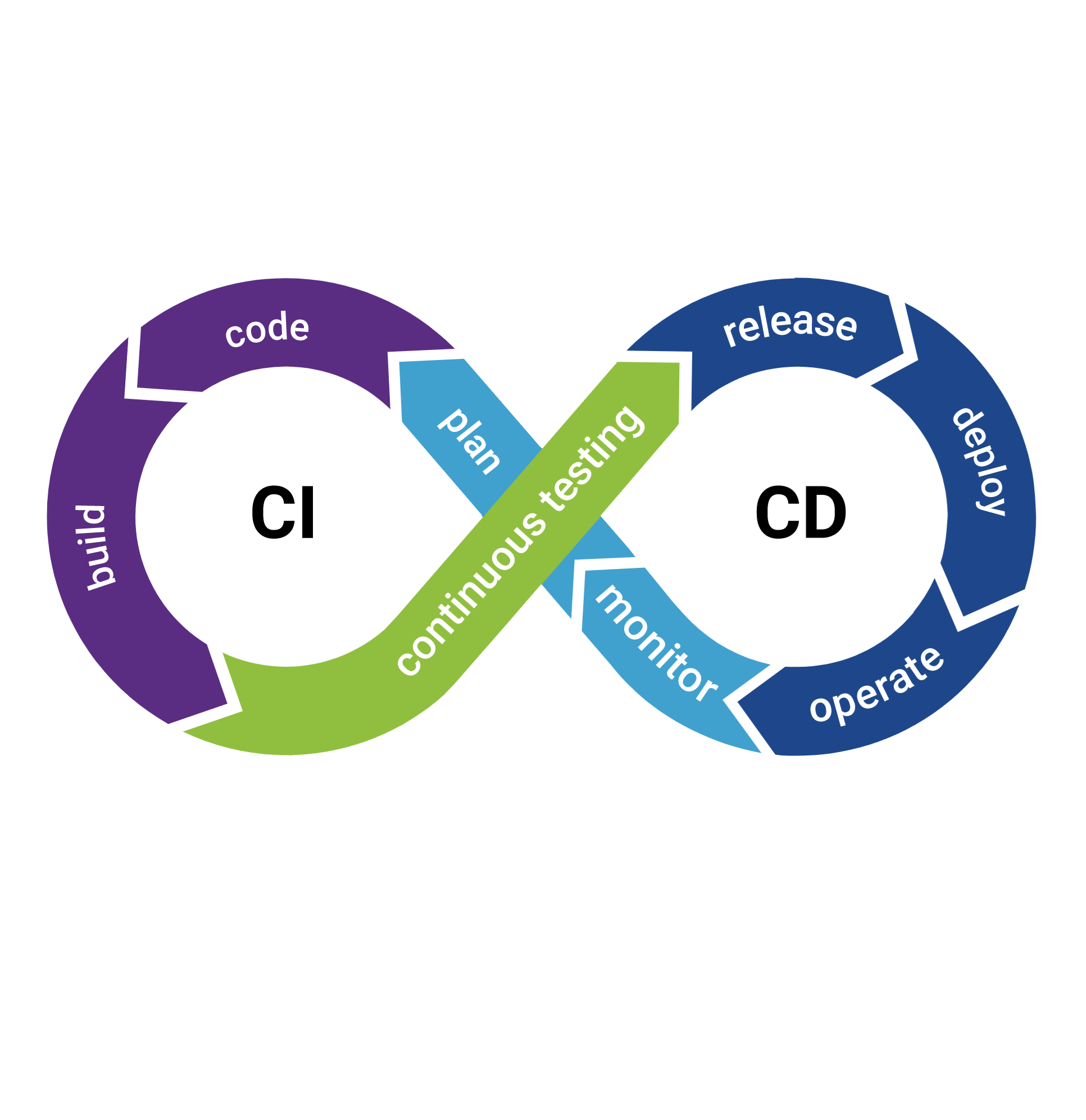

Trong bối cảnh phát triển phần mềm hiện đại, tốc độ không thể đánh đổi bằng an toàn. Khóa học DevSecOps này được thiết kế để giải quyết thách thức đó, trang bị cho học viên tư duy “Shift Left” – một phương pháp luận cốt lõi giúp chuyển đổi bảo mật từ một công đoạn kiểm tra sau cùng thành một phần không thể thiếu trong toàn bộ vòng đời phát triển phần mềm (SDLC).

Học viên sẽ được trực tiếp thực hành tích hợp các công cụ quét bảo mật tự động vào pipeline CI/CD. Nội dung khóa học bao quát toàn diện các khía cạnh quan trọng, từ phân tích tĩnh mã nguồn (SAST), quét lỗ hổng thư viện phụ thuộc (SCA), đến kiểm tra an toàn cho container image và bảo mật cho hạ tầng dưới dạng mã (IaC), đảm bảo an ninh trên mọi tầng của ứng dụng.

Mục tiêu cuối cùng là đào tạo những kỹ sư có năng lực xây dựng các quy trình phát triển không chỉ nhanh và hiệu quả, mà còn được củng cố về mặt bảo mật và tuân thủ ngay từ những bước đầu tiên. Sau khóa học, học viên sẽ tự tin triển khai các hệ thống an toàn, giảm thiểu rủi ro và tăng cường sự tin cậy cho sản phẩm.

Thời lượng: 30h

KẾT QUẢ ĐẠT ĐƯỢC

Tự động hóa bảo mật CI

Tích hợp quét mã nguồn (SAST), thư viện (SCA) và secrets vào pipeline để phát hiện và ngăn chặn sớm các rủi ro bảo mật.

Bảo mật chuỗi cung ứng container

Xây dựng Dockerfile an toàn, tự động quét lỗ hổng image và đảm bảo tính toàn vẹn của container trước khi triển khai.

Vận hành hạ tầng an toàn

Quét và vá các lỗi cấu hình bảo mật trong mã hạ tầng (IaC), áp dụng các chính sách an ninh cốt lõi cho môi trường Kubernetes.

Quản lý secrets và giám sát runtime

Áp dụng các phương pháp quản lý secrets chuyên nghiệp và sử dụng công cụ để giám sát, phát hiện hành vi bất thường khi ứng dụng hoạt động.

Xây dựng văn hóa DevSecOps

Áp dụng triết lý “Shift Left” vào thực tế, thiết lập quy trình quản lý và xử lý lỗ hổng một cách chủ động và hiệu quả.

Yêu cầu tiên quyết:

-

- Kiến thức vững chắc về Linux, Docker, và Git/GitHub.

- Kinh nghiệm sử dụng CI/CD pipelines (Jenkins hoặc GitHub Actions).

- Hiểu biết về triển khai ứng dụng container và kiến trúc microservices.

- Có kiến thức về IaC (Terraform/Ansible).

Nội dung khóa học

1. Tổng quan về DevSecOps và Tư duy “Shift Left”

-

- Lý thuyết cốt lõi về bảo mật ứng dụng:

- So sánh mô hình bảo mật truyền thống và DevSecOps hiện đại.

- Giới thiệu các khái niệm quan trọng: OWASP Top 10, CVE, và hệ thống điểm CVSS.

- Triết lý và Văn hóa DevSecOps:

- Nguyên tắc “Shift Left”: Tích hợp bảo mật vào mọi giai đoạn của SDLC.

- Phân định vai trò và trách nhiệm bảo mật trong một nhóm DevOps.

- Lý thuyết cốt lõi về bảo mật ứng dụng:

2. Bảo mật Mã nguồn và Dependencies

-

- Phân tích tĩnh mã nguồn (SAST – Static Application Security Testing):

- Nguyên lý hoạt động và lợi ích của SAST trong việc phát hiện sớm lỗ hổng.

- Thực hành tích hợp công cụ SAST (Bandit, CodeQL) vào pipeline CI/CD.

- Quét thông tin nhạy cảm (Secrets Scanning):

- Các rủi ro khi lưu trữ secrets trực tiếp trong mã nguồn.

- Thực hành tích hợp Gitleaks vào Git pre-commit hook và pipeline CI.

- Phân tích thành phần phần mềm (SCA – Software Composition Analysis):

- Nhận diện rủi ro từ các thư viện mã nguồn mở có lỗ hổng.

- Tích hợp Trivy hoặc pip-audit để quét và quản lý thư viện phụ thuộc.

- Giới thiệu về Software Bill of Materials (SBOM) và tầm quan trọng.

- Phân tích tĩnh mã nguồn (SAST – Static Application Security Testing):

3. Bảo mật Quá trình Xây dựng

-

- Xây dựng Container Image an toàn:

- Các phương pháp tốt nhất (best practices) để viết một Dockerfile an toàn và tối ưu.

- Sử dụng multi-stage builds để giảm thiểu bề mặt tấn công.

- Quét và Đảm bảo tính toàn vẹn của Image:

- Thực hành quét lỗ hổng trong Docker image với Trivy hoặc Grype.

- Tích hợp bước quét image vào pipeline CI/CD ngay sau khi build.

- Giới thiệu về việc ký (sign) image để đảm bảo tính toàn vẹn và nguồn gốc.

- Xây dựng Container Image an toàn:

4. Bảo mật Giai đoạn Triển khai

-

- Bảo mật Hạ tầng dưới dạng mã (IaC Security):

- Nguyên tắc quét bảo mật cho mã hạ tầng.

- Thực hành sử dụng tfsec hoặc checkov để phát hiện lỗi cấu hình trong file Terraform/Ansible.

- Bảo mật môi trường Kubernetes:

- Các khái niệm an ninh cốt lõi: Role-Based Access Control (RBAC), NetworkPolicy, PodSecurity.

- Giới thiệu kiểm tra tuân thủ (compliance) theo tiêu chuẩn CIS Benchmark với kube-bench.

- Giới thiệu về Policy-as-Code và các công cụ như OPA/Kyverno.

- Bảo mật Hạ tầng dưới dạng mã (IaC Security):

5. Bảo mật Vận hành và Giám sát

-

- Quản lý Thông tin nhạy cảm (Secrets Management):

- Các nguyên tắc cơ bản và tầm quan trọng của việc quản lý secrets.

- Sử dụng các tính năng quản lý credentials tích hợp của Jenkins/GitHub Actions.

- Giới thiệu các hệ thống quản lý secrets chuyên dụng: HashiCorp Vault, AWS Secrets Manager.

- Phân tích động ứng dụng (DAST – Dynamic Application Security Testing):

- Nguyên lý hoạt động và vị trí của DAST trong quy trình DevSecOps.

- Phương pháp tích hợp DAST vào môi trường staging/testing.

- Giám sát an ninh Runtime:

- Giới thiệu về giám sát và phát hiện hành vi bất thường trong container với Falco.

- Quản lý Thông tin nhạy cảm (Secrets Management):

6. Quản lý Lỗ hổng và Tuân thủ

-

- Quản lý và Tổng hợp Lỗ hổng:

- Giới thiệu các nền tảng tổng hợp và quản lý lỗ hổng như DefectDojo.

- Giới thiệu các nền tảng tổng hợp và quản lý lỗ hổng như DefectDojo.

- Xây dựng Quy trình xử lý lỗ hổng:

- Các bước trong quy trình Triage (phân loại) và Remediation (khắc phục).

- Thiết lập quy trình phối hợp giữa đội phát triển và đội bảo mật để vá lỗi hiệu quả.

- Quản lý và Tổng hợp Lỗ hổng:

Bài viết liên quan